Hostwinds مدونة

نتائج البحث عن:

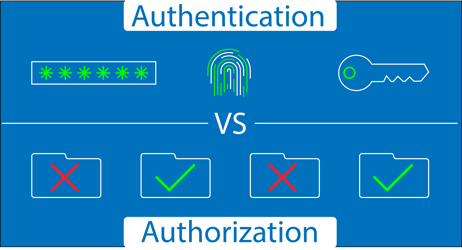

المصادقة مقابل التفويض

بواسطة: Hostwinds Team / اكتوبر 9, 2024

على الرغم من أنها قد تبدو متشابهة ، إلا أن المصادقة والترخيص تخدم أغراض مختلفة تمامًا في حماية الأصول الرقمية.

ما هي المصادقة؟

المصادقة (Authn) هي عملية التحقق من من هو شخص ما.يجيب على السؤال: "هل أنت من تقول أنك؟"

كلما قمت بتسجيل الدخول إلى تطبيق أو موقع ويب باستخدام اسم مستخدم وكلمة مرور ، فأنت تمر بعملية مصادقة.يقوم النظام بفحص بيانات الاعتماد الخاصة بك مقابل قاعدة بيانات للتأكد من مطابقة ما تم تخزينه.إذا تطابق التفاصيل ، يفترض النظام أنك الشخص الذي تدعي أنه ويمنح الوصول.

طرق المصادقة الشائعة:

- كلمات المرور: واحدة من أقدم الطرق التي يتم فيها استخدام رمز سري اسم المستخدم المعروف فقط للفرد.

- القياسات الحيوية: فحوصات بصمات الأصابع أو التعرف على الوجه - كلها فريدة من نوعها بالنسبة لك.

- مصادقة متعددة العوامل (MFA): مزيج من الطرق ، مثل إدخال كلمة مرور متبوعة بدبوس لمرة واحدة تم إرساله إلى هاتفك

المصادقة هي خط الدفاع الأول في الحفاظ على هويتك الرقمية آمنة.ولكن فقط لأنك مصادقة لا يعني أن لديك وصول غير محدود.

ما هو التفويض؟

بمجرد أن يعرف النظام من أنت ، التفويض (Authz) يلعب دوره.التفويض يدور حول تحديد ما يُسمح لك بالقيام به.يجيب على السؤال: "ماذا يمكنك الوصول؟"

دعنا نقول أنك قمت بتسجيل الدخول إلى الشبكة الداخلية للشركة (المصادقة).فقط لأنك قمت بتسجيل الدخول لا يعني أنه يمكنك الوصول إلى كل شيء.على سبيل المثال ، قد يُسمح للموظف المبتدئين فقط بالوصول إلى الملفات الأساسية ، في حين أن المدير قد يكون لديه إمكانية الوصول إلى معلومات أكثر حساسية.

طرق التفويض المشترك:

- التحكم في الوصول القائم على الأدوار (RBAC): يتم تعيين أدوار المستخدمين ، ويأتي كل دور مع أذونات معينة.على سبيل المثال ، يتمتع المسؤولون بمزيد من الوصول من المستخدمين العاديين.

- قوائم التحكم في الوصول (ACLS): قائمة تحدد المستخدمين أو عمليات النظام يمكنهم الوصول إلى موارد محددة

- التحكم في الوصول القائم على السمة (ABAC): منح ABAC الوصول بناءً على مزيج من سمات المستخدم ، وسمات الموارد ، والظروف البيئية.على سبيل المثال ، تسمح الشركة فقط بالوصول إلى بيانات معينة في الموقع في أوقات محددة من اليوم من قبل الموظفين الذين يحملون بيانات اعتماد محددة.

- التحكم في الوصول التقديري (DAC): تسمح DAC لأصحاب الموارد بتحديد من يمكنه الوصول إلى مواردهم ، وتقديم نموذج مرن ولكن يحتمل أن يكون أقل أمانًا من خلال منح الأفراد السيطرة على الأذونات.

- التحكم الإلزامي في الوصول (MAC): يفرض MAC سياسات الوصول الصارمة التي وضعتها السلطة المركزية ، حيث لا يمكن للمستخدمين تغيير الأذونات ، مما يجعلها طريقة آمنة للغاية ولكنها أقل مرونة.

يحدث التفويض بعد المصادقة.بمجرد تأكيد هويتك ، يقوم النظام بالتحقق من ما يجب أن تقوم به بناءً على القواعد أو الأدوار المخصصة لك.

المصادقة مقابل التفويض: الاختلافات الرئيسية

على الرغم من أن كلتا العمليتين أمران حاسمان للأمان ، إلا أنهما يعملان بشكل مختلف:

المصادقة | إذن |

يتحقق من أنت | يحدد ما يمكنك الوصول إليه |

يحدث قبل التفويض | يحدث بعد المصادقة |

يتضمن بيانات الاعتماد (على سبيل المثال ، كلمات المرور) | ينطوي على أذونات (على سبيل المثال ، الأدوار) |

تحكمها بروتوكولات مثل OIDC | تحكمها أطر مثل Oauth 2.0 |

على سبيل المثال ، في مكان العمل ، يمكنك المصادقة عن طريق تسجيل الدخول إلى نظام الكمبيوتر الخاص بك (التحقق من الهوية).بمجرد المصادقة ، يُسمح لك بالوصول فقط إلى بعض الملفات أو الأنظمة بناءً على دورك في الشركة.

مثال في العالم الحقيقي: أمن المطار

لجعل هذا أكثر وضوحًا ، تخيل الذهاب عبر أمن المطار:

المصادقة: يمكنك إظهار هويتك في مكتب تسجيل الوصول لإثبات هويتك.

التفويض: بمجرد أن تكون عند بوابة الصعود إلى الصعود إلى الصعود إلى الصعود إلى الصعود إلى الصعود إلى الصعود إلى الصعود إلى الصعود إلى الصعود إلى الطائرة.حتى لو قمت بالتوثيق في الأمان ، دون إذن (تمريرة الصعود إلى الصعود) ، فأنت لا تصل إلى الرحلة

المصادقة والترخيص العمل معا

تعمل كلتا العمليتين جنبًا إلى جنب لحماية الأنظمة والبيانات.تضمن المصادقة أن المستخدمين شرعيين ، في حين يضمن التفويض أن يصلوا فقط إلى ما يفترض أنهم.

بدون كليهما ، يمكن اختراق أنظمة الأمن:

المصادقة بدون إذن: قد يصل المستخدم إلى النظام ، ولكن بدون قيود مناسبة ، يمكن أن يروا بيانات حساسة لا ينبغي عليهمها.

التفويض بدون مصادقة: قد يفرض النظام الأذونات ، ولكن إذا كان بإمكان أي شخص تسجيل الدخول ، فإن الأذونات لا معنى لها

كتب بواسطة Hostwinds Team / اكتوبر 9, 2024